内网安全域信息收集与BloodHound应用 CS插件与Android实践

随着网络攻击技术的快速发展,内网安全已成为企业和组织网络安全防护的关键环节。在内网渗透测试和安全评估中,高效收集域信息并分析攻击路径对于发现潜在漏洞至关重要。本文将探讨如何利用BloodHound工具、Cobalt Strike(CS)插件以及Android平台进行内网安全域信息收集,并讨论相关网络与信息安全软件开发实践。

一、内网安全域信息收集的重要性

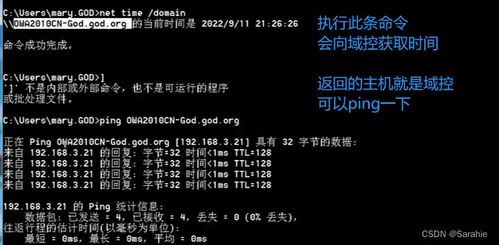

内网域环境通常包含大量敏感信息和关键业务系统,攻击者一旦突破边界防御,便可通过横向移动扩大攻击范围。域信息收集旨在获取域控制器、用户账户、组策略、信任关系等关键数据,为后续权限提升和持久化攻击提供基础。传统方法包括使用PowerShell脚本、LDAP查询等,但效率较低且易被检测。

二、BloodHound:内网域关系分析利器

BloodHound是一款开源工具,通过图形化方式展示Active Directory环境中的攻击路径,帮助安全团队快速识别高风险配置。其工作原理包括:

- 数据收集:使用SharpHound或类似工具采集域内计算机、用户、组等数据。

- 数据分析:构建节点和边的关系图,揭示如“用户A是否可通过组策略控制计算机B”等路径。

- 可视化展示:通过Neo4j数据库和Web界面,直观呈现攻击链,辅助制定防护策略。

三、Cobalt Strike插件在域信息收集中的应用

Cobalt Strike作为一款流行的渗透测试框架,其插件生态极大扩展了功能。在域信息收集中,插件如SharpHound集成可自动化执行数据采集:

- 通过Beacon代理在目标内网运行SharpHound,避免手动上传工具。

- 利用CS的协作功能,团队可实时共享收集结果,提升测试效率。

- 插件还可结合其他模块,如凭证转储,进一步获取网络凭证(如Kerberos票据或NTLM哈希),增强攻击模拟的真实性。

四、Android平台在内网安全中的角色

Android设备常作为移动办公终端接入内网,其安全性直接影响整体网络:

- 信息收集:通过定制应用或ADB工具,可枚举内网设备和服务,辅助绘制网络拓扑。

- 凭证管理:若设备存储了VPN或域登录凭证,可能成为攻击入口点。因此,开发安全应用时需强化身份验证和数据加密。

- 渗透测试:利用Android模拟攻击场景,例如通过恶意应用发起中间人攻击,测试内网防护能力。

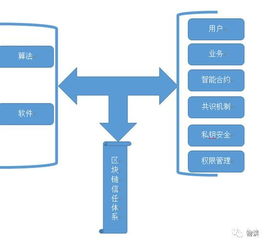

五、网络与信息安全软件开发实践

针对内网安全需求,软件开发应注重以下方面:

- 自动化与集成:开发工具如BloodHound插件或自定义脚本,实现一键式信息收集和分析,减少人工干预。

- 隐蔽性与对抗:在红队行动中,工具需避免触发安全告警,例如使用无文件执行或加密通信。

- 跨平台支持:适配Windows、Linux和Android等环境,确保工具在异构网络中的可用性。

- 合规与伦理:在开发和使用过程中,严格遵守法律法规,仅用于授权测试场景。

内网安全域信息收集是防御纵深体系的核心环节。通过结合BloodHound、Cobalt Strike插件和Android平台,安全团队能够更高效地识别和修复漏洞。未来,随着AI和云原生技术的发展,相关软件开发将更注重智能分析和实时响应,助力构建更坚韧的内网防御生态。

如若转载,请注明出处:http://www.ihwejianzhan.com/product/28.html

更新时间:2026-01-12 10:28:46